La surveillance des certificats SSL est la pratique continue de suivi de l'état, de la validité et de la configuration des certificats SSL/TLS sur l'ensemble de votre infrastructure Web. Lorsqu'un certificat expire, est mal configuré ou a une chaîne de confiance rompue, les navigateurs affichent des avertissements de sécurité qui font fuir les visiteurs : des études montrent que 85 % des utilisateurs abandonneront un site qui affiche une erreur de certificat. L'organisation moyenne subit trois pannes liées aux certificats tous les deux ans, chacune coûtant environ 2,86 millions de dollars à résoudre. La surveillance automatisée élimine ces pannes entièrement évitables.

Pourquoi la surveillance des certificats SSL est importante

Le passage à des durées de vie de certificats plus courtes

À partir de 2026, la durée de vie maximale des certificats passera de 398 jours à 200 jours, avec une nouvelle réduction à 47 jours prévue d'ici mars 2029. Cela signifie que les organisations devront renouveler leurs certificats environ huit fois par an au lieu d'une fois par an. Les feuilles de calcul de suivi manuel et les rappels de calendrier ne peuvent pas s'adapter à cette cadence : la surveillance automatisée est désormais essentielle.

Les avertissements de sécurité du navigateur tuent le trafic

Lorsqu'un certificat expire ou échoue à la validation, tous les principaux navigateurs affichent un avertissement de sécurité pleine page. Les utilisateurs voient « Votre connexion n'est pas privée » et la plupart fermeront l'onglet immédiatement. Cela affecte non seulement les visiteurs directs, mais également les robots des moteurs de recherche : Google désindexera les pages auxquelles il ne peut pas accéder en toute sécurité, nuisant directement à votre classement dans les recherches organiques.

Conformité et exigences réglementaires

Des secteurs tels que la finance, la santé et le commerce électronique fonctionnent sous des réglementations (PCI DSS, HIPAA, SOC 2) qui exigent une transmission de données cryptées. Un certificat expiré ou mal configuré crée une violation de conformité avec des amendes potentielles et des résultats d'audit.

Que surveiller

Dates d'expiration du certificat

La métrique la plus critique. Configurez des alertes hiérarchisées à plusieurs intervalles : 60 jours pour la planification, 30 jours pour l'action requise, 14 jours pour les urgences, 7 jours pour les critiques et 1 jour pour les urgences. Différents types de certificats nécessitent des délais de livraison différents : les certificats à validation étendue (EV) nécessitent des processus de renouvellement plus longs que les certificats à validation de domaine (DV).

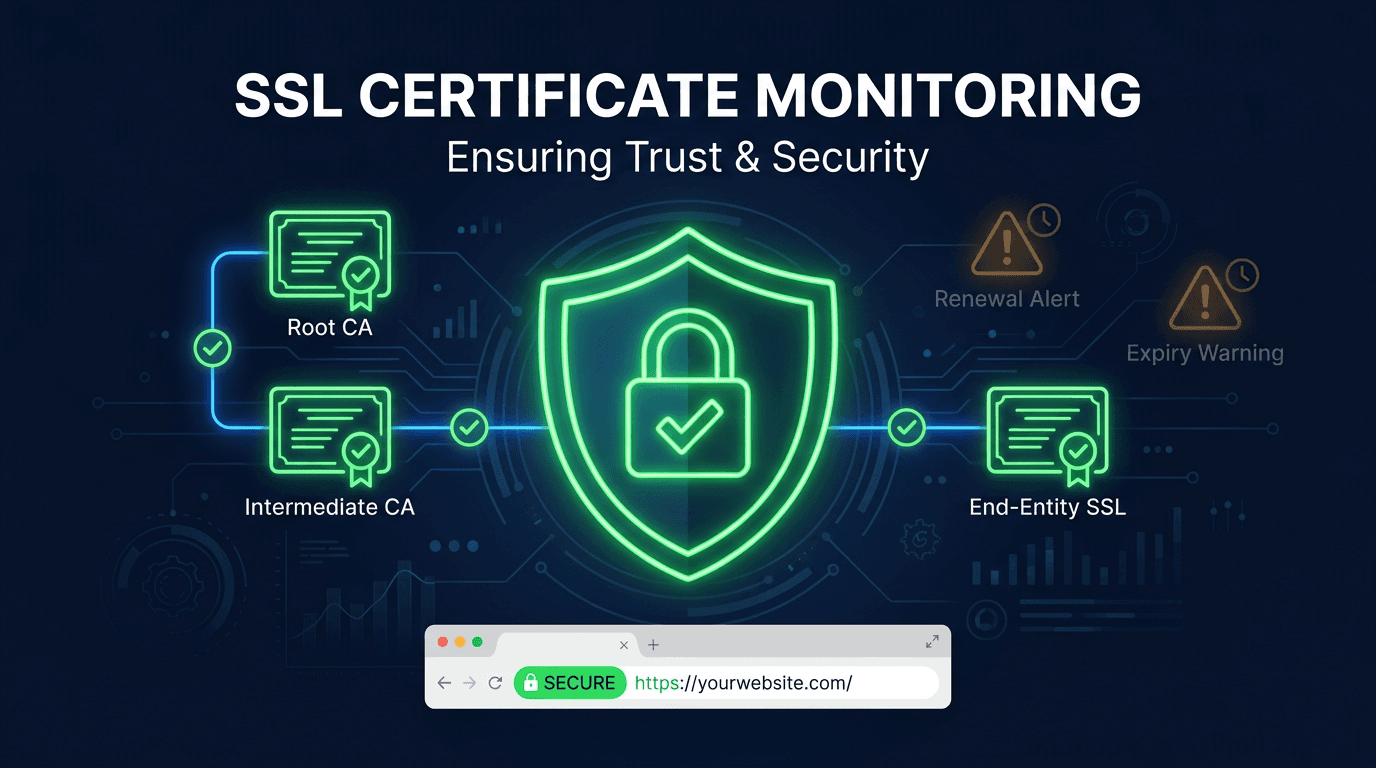

Intégrité de la chaîne de certificats

Un certificat feuille valide est inutile si les certificats intermédiaires sont manquants, expirés ou dans le mauvais ordre. La validation en chaîne teste le chemin de confiance complet depuis votre certificat de serveur via des intermédiaires jusqu'à l'autorité de certification racine de confiance. Les chaînes brisées sont l'une des causes les plus courantes d'erreurs SSL, en particulier après le renouvellement des certificats ou les modifications de l'infrastructure de l'autorité de certification.

Noms alternatifs du sujet (SAN)

Les SAN définissent les domaines couverts par un certificat. Lorsqu'un certificat est renouvelé, le nouveau certificat peut avoir une liste SAN différente : des domaines peuvent être accidentellement supprimés, rompant ainsi le protocole HTTPS pour ces sous-domaines. Surveillez la couverture SAN pour garantir que chaque domaine et sous-domaine reste protégé après les renouvellements.

Protocole et force de chiffrement

Les anciennes versions de TLS (TLS 1.0, 1.1) et les suites de chiffrement faibles exposent votre site à des vulnérabilités connues. La surveillance doit signaler les connexions qui négocient des protocoles ou des chiffrements obsolètes, garantissant ainsi que votre cryptage répond aux normes de sécurité actuelles.

OCSP et statut de révocation

Le protocole OCSP (Online Certificate Status Protocol) et les listes de révocation de certificats (CRL) indiquent aux navigateurs si un certificat a été révoqué. Si votre répondeur OCSP est lent ou inaccessible, les navigateurs peuvent retarder le chargement des pages ou afficher des avertissements de sécurité. Surveillez l’état de l’agrafage OCSP et la disponibilité du répondeur.

Meilleures pratiques pour la surveillance SSL

Créez un inventaire complet de certificats

Documentez chaque domaine avec son type de certificat, l'autorité de certification émettrice, la date d'expiration, le statut de renouvellement automatique et le membre responsable de l'équipe. De nombreuses organisations sont surprises de découvrir des certificats sur des sous-domaines oubliés, des environnements de test ou des systèmes existants que personne ne gère activement.

Surveiller à partir de plusieurs emplacements et perspectives

Un certificat peut être valide depuis votre bureau mais avoir expiré sur un nœud périphérique CDN spécifique. Testez à partir de plusieurs régions géographiques, sur IPv4 et IPv6, et via différents chemins d'accès (direct, via des équilibreurs de charge, via CDN). Chaque couche peut servir un certificat différent.

Automatisez le renouvellement avec vérification

L'automatisation (ACME/Let's Encrypt, renouvellement automatique du fournisseur de cloud) gère le renouvellement lui-même, mais la surveillance doit vérifier que le renouvellement automatisé a effectivement réussi et que le nouveau certificat a été déployé sur tous les points finaux. Un renouvellement qui se termine mais ne parvient pas à se déployer est tout aussi mauvais qu’un renouvellement nul.

Surveillez l'ensemble de l'infrastructure, pas seulement la production

Les certificats de préparation, de développement et d’outils internes sont généralement négligés. Un certificat expiré sur une API interne peut interrompre les pipelines CI/CD, les systèmes de surveillance ou les outils destinés aux employés sans aucun symptôme externe évident.

Suivre les journaux de transparence des certificats

Les journaux de transparence des certificats (CT) enregistrent publiquement chaque certificat émis pour vos domaines. La surveillance des journaux CT permet de détecter les émissions de certificats non autorisées : si quelqu'un obtient un certificat pour votre domaine à votre insu, la surveillance CT vous avertit d'une compromission potentielle.

Erreurs courantes à éviter

S'appuyer sur les rappels du calendrier

Le suivi basé sur le calendrier échoue parce que les personnes changent de rôle, ignorent les rappels ou perdent la trace des certificats appartenant à quels systèmes. Les outils de surveillance automatisés fournissent un statut fiable et à jour quels que soient les changements d'équipe.

Surveillance uniquement du certificat feuille

Le certificat feuille peut être parfaitement valide tandis qu'un certificat intermédiaire expiré brise la chaîne de confiance. Validez toujours la chaîne complète, y compris les intermédiaires et les certificats à signature croisée.

Ignorer la portée du certificat générique

Un certificat générique pour *.example.com ne couvre pas example.com lui-même ni les sous-domaines à plusieurs niveaux comme api.v2.example.com. Vérifiez que votre couverture générique correspond à la structure réelle de votre domaine.

Oublier les services non Web

Les certificats SSL protègent bien plus que les sites Web. Les serveurs de messagerie (SMTP, IMAP), les points de terminaison VPN, les passerelles API, les connexions de bases de données et les appareils IoT utilisent tous des certificats qui nécessitent une surveillance.

Cas d'utilisation

Plateformes de commerce électronique

Le traitement des paiements nécessite HTTPS ininterrompu. Les échecs de certificat lors du paiement entraînent directement des paniers abandonnés et une perte de revenus. Les certificats multidomaines couvrant les vitrines, les passerelles de paiement et les points de terminaison d'API nécessitent tous une surveillance continue.

Fournisseurs SaaS et API

Les consommateurs d'API dépendent de certificats valides pour un échange de données sécurisé. Un certificat expiré interrompt simultanément toutes les intégrations client, provoquant des inondations de tickets de support et des violations potentielles des SLA.

Services financiers et soins de santé

La conformité réglementaire exige des connexions cryptées. La surveillance des certificats fournit une piste d'audit prouvant la conformité continue aux exigences de chiffrement PCI DSS, HIPAA et SOC 2.

Organisations multi-domaines

Les entreprises gérant des dizaines ou des centaines de domaines ont besoin d’une visibilité centralisée des certificats. La surveillance regroupe l'état des certificats sur l'ensemble du portefeuille, éliminant ainsi les angles morts sur les domaines oubliés ou hérités.

Comment UpScanX gère la surveillance SSL

UpScanX surveille en permanence les certificats SSL sur tous vos domaines, vérifiant les dates d'expiration, validant les chaînes de certificats, vérifiant la couverture SAN et testant la force du protocole. La plate-forme envoie des alertes hiérarchisées 30, 14, 7 et 1 jour avant l'expiration par e-mail, SMS, Slack et webhooks.

La surveillance multiperspective teste les certificats de plus de 15 sites dans le monde, détectant les problèmes de périphérie du CDN et les incohérences de certificats régionaux. Le tableau de bord fournit une vue unifiée de l'état, de l'émetteur, de la date d'expiration et de l'état de la chaîne de chaque certificat. Combiné à la surveillance de la disponibilité et du domaine, UpScanX garantit que votre infrastructure HTTPS reste sécurisée, conforme et approuvée par chaque visiteur.

Liste de contrôle de surveillance des certificats SSL

Si vous souhaitez un point de départ pratique, commencez par cinq contrôles : maintenir un inventaire complet des certificats, alerter bien avant l'expiration, valider la chaîne complète, confirmer la couverture SAN après chaque renouvellement et tester à partir de plusieurs régions. Ces cinq contrôles évitent la majorité des incidents liés aux certificats que les équipes voient en production.

Pour les environnements plus matures, ajoutez la surveillance de la transparence des certificats, les contrôles d'agrafage OCSP, les contrôles des émetteurs basés sur des politiques et la vérification du déploiement sur les équilibreurs de charge, les CDN et les environnements de test. La surveillance SSL fonctionne mieux lorsqu'elle est traitée comme un processus opérationnel continu et non comme un rappel de renouvellement annuel.

Cela est particulièrement vrai pour les équipes gérant de nombreux sous-domaines, plusieurs fournisseurs de cloud ou des cycles de publication fréquents. Plus votre infrastructure périphérique est distribuée, plus la visibilité SSL continue devient précieuse.

Protégez vos certificats avec UpScanX — commencez la surveillance gratuitement dès aujourd'hui.