Bei der SSL-Zertifikatsüberwachung handelt es sich um die kontinuierliche Verfolgung des Zustands, der Gültigkeit und der Konfiguration von SSL/TLS-Zertifikaten in Ihrer gesamten Webinfrastruktur. Wenn ein Zertifikat abläuft, falsch konfiguriert ist oder eine unterbrochene Vertrauenskette aufweist, zeigen Browser Sicherheitswarnungen an, die Besucher abschrecken – Studien zeigen, dass 85 % der Benutzer eine Website verlassen, auf der ein Zertifikatfehler angezeigt wird. In einem durchschnittlichen Unternehmen kommt es alle zwei Jahre zu drei zertifikatsbedingten Ausfällen, deren Behebung jeweils etwa 2,86 Millionen US-Dollar kostet. Durch die automatisierte Überwachung werden diese vollständig vermeidbaren Ausfälle vermieden.

Warum die Überwachung von SSL-Zertifikaten wichtig ist

Der Wandel hin zu kürzeren Zertifikatslaufzeiten

Ab 2026 schrumpft die maximale Gültigkeitsdauer von Zertifikaten von 398 Tagen auf 200 Tage, wobei eine weitere Reduzierung auf 47 Tage bis März 2029 geplant ist. Das bedeutet, dass Organisationen Zertifikate etwa acht Mal pro Jahr statt jährlich erneuern müssen. Manuelle Nachverfolgungstabellen und Kalendererinnerungen können dieser Häufigkeit nicht gerecht werden – eine automatisierte Überwachung ist jetzt unerlässlich.

Browser-Sicherheitswarnungen töten den Datenverkehr

Wenn ein Zertifikat abläuft oder die Validierung fehlschlägt, zeigt jeder gängige Browser eine ganzseitige Sicherheitswarnung an. Benutzer sehen „Ihre Verbindung ist nicht privat“ und die meisten schließen die Registerkarte sofort. Dies betrifft nicht nur direkte Besucher, sondern auch Suchmaschinen-Crawler – Google deindiziert Seiten, auf die es nicht sicher zugreifen kann, was sich direkt negativ auf Ihr organisches Suchranking auswirkt.

Compliance und behördliche Anforderungen

Branchen wie Finanzen, Gesundheitswesen und E-Commerce unterliegen Vorschriften (PCI DSS, HIPAA, SOC 2), die eine verschlüsselte Datenübertragung erfordern. Ein abgelaufenes oder falsch konfiguriertes Zertifikat führt zu einem Compliance-Verstoß mit möglichen Bußgeldern und Prüfergebnissen.

Was zu überwachen ist

Ablaufdaten des Zertifikats

Die kritischste Kennzahl. Richten Sie abgestufte Benachrichtigungen in mehreren Intervallen ein: 60 Tage für die Planung, 30 Tage für erforderliche Maßnahmen, 14 Tage für dringend, 7 Tage für kritisch und 1 Tag für Notfall. Unterschiedliche Zertifikatstypen erfordern unterschiedliche Vorlaufzeiten – Extended Validation (EV)-Zertifikate erfordern längere Erneuerungsprozesse als Domain Validation (DV)-Zertifikate.

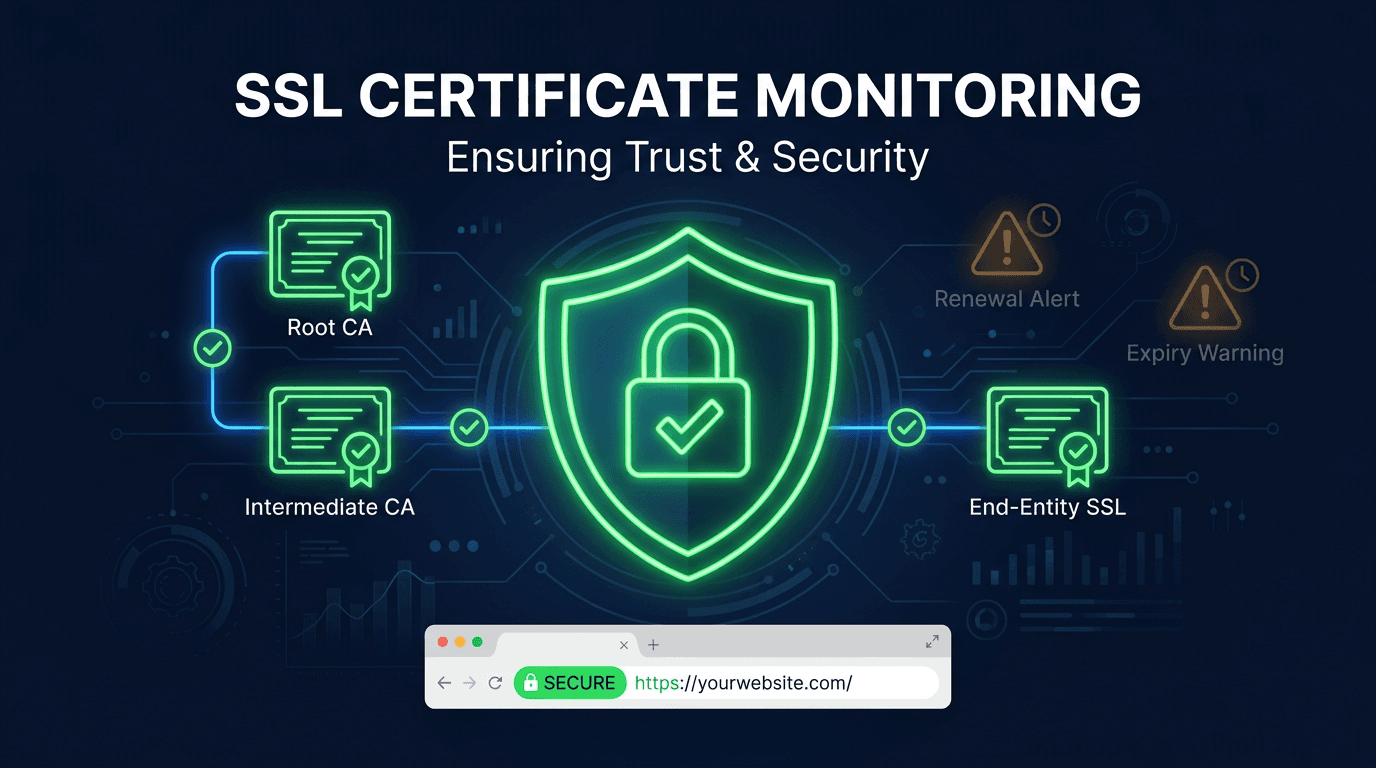

Integrität der Zertifikatskette

Ein gültiges Blattzertifikat ist nutzlos, wenn die Zwischenzertifikate fehlen, abgelaufen sind oder in der falschen Reihenfolge vorliegen. Die Kettenvalidierung testet den gesamten Vertrauenspfad von Ihrem Serverzertifikat über Zwischenprodukte bis hin zur vertrauenswürdigen Stammzertifizierungsstelle. Unterbrochene Ketten sind eine der häufigsten Ursachen für SSL-Fehler, insbesondere nach Zertifikatsverlängerungen oder Änderungen der CA-Infrastruktur.

Alternative Antragstellernamen (SANs)

SANs definieren, welche Domänen ein Zertifikat abdeckt. Wenn ein Zertifikat erneuert wird, verfügt das neue Zertifikat möglicherweise über eine andere SAN-Liste – Domänen können versehentlich entfernt werden, wodurch HTTPS für diese Subdomänen unterbrochen wird. Überwachen Sie die SAN-Abdeckung, um sicherzustellen, dass jede Domäne und Subdomäne nach Verlängerungen geschützt bleibt.

Protokoll und Verschlüsselungsstärke

Ältere TLS-Versionen (TLS 1.0, 1.1) und schwache Verschlüsselungssammlungen setzen Ihre Website bekannten Schwachstellen aus. Die Überwachung sollte Verbindungen kennzeichnen, die veraltete Protokolle oder Verschlüsselungen aushandeln, um sicherzustellen, dass Ihre Verschlüsselung den aktuellen Sicherheitsstandards entspricht.

OCSP und Widerrufsstatus

Online Certificate Status Protocol (OCSP) und Certificate Revocation Lists (CRL) teilen Browsern mit, ob ein Zertifikat widerrufen wurde. Wenn Ihr OCSP-Responder langsam oder nicht erreichbar ist, verzögern Browser möglicherweise das Laden von Seiten oder zeigen Sicherheitswarnungen an. Überwachen Sie den OCSP-Heftungsstatus und die Verfügbarkeit von Respondern.

Best Practices für die SSL-Überwachung

Erstellen Sie ein vollständiges Zertifikatsinventar

Dokumentieren Sie jede Domäne mit ihrem Zertifikatstyp, der ausstellenden Zertifizierungsstelle, dem Ablaufdatum, dem Status der automatischen Verlängerung und dem verantwortlichen Teammitglied. Viele Unternehmen sind überrascht, Zertifikate auf vergessenen Subdomains, Staging-Umgebungen oder Legacy-Systemen zu entdecken, die niemand aktiv verwaltet.

Überwachung aus mehreren Standorten und Perspektiven

Ein Zertifikat ist möglicherweise in Ihrem Büro gültig, aber auf einem bestimmten CDN-Edge-Knoten abgelaufen. Testen Sie von mehreren geografischen Regionen aus, sowohl über IPv4 als auch IPv6 und über verschiedene Zugriffspfade (direkt, über Load Balancer, über CDN). Jede Schicht kann ein anderes Zertifikat bereitstellen.

Automatisieren Sie die Verlängerung mit Verifizierung

Die Automatisierung (ACME/Let's Encrypt, automatische Erneuerung des Cloud-Anbieters) übernimmt die Erneuerung selbst, die Überwachung muss jedoch überprüfen, ob die automatische Erneuerung tatsächlich erfolgreich war und das neue Zertifikat auf allen Endpunkten bereitgestellt wurde. Eine Erneuerung, die zwar abgeschlossen, aber nicht bereitgestellt werden kann, ist genauso schlimm wie gar keine Erneuerung.

Überwachen Sie die gesamte Infrastruktur, nicht nur die Produktion

Staging, Entwicklung und interne Toolzertifikate werden häufig vernachlässigt. Ein abgelaufenes Zertifikat auf einer internen API kann CI/CD-Pipelines, Überwachungssysteme oder mitarbeiterorientierte Tools ohne offensichtliche äußere Symptome beschädigen.

Zertifikatstransparenzprotokolle verfolgen

Zertifikatstransparenzprotokolle (CT) zeichnen jedes für Ihre Domänen ausgestellte Zertifikat öffentlich auf. Durch die Überwachung von CT-Protokollen können Sie unbefugte Zertifikatsausstellungen erkennen. Wenn jemand ohne Ihr Wissen ein Zertifikat für Ihre Domain erhält, werden Sie durch die CT-Überwachung auf eine mögliche Kompromittierung aufmerksam gemacht.

Häufige Fehler, die es zu vermeiden gilt

Verlassen Sie sich auf Kalendererinnerungen

Die kalenderbasierte Nachverfolgung schlägt fehl, weil Personen ihre Rollen ändern, Erinnerungen ignorieren oder den Überblick darüber verlieren, welche Zertifikate zu welchen Systemen gehören. Automatisierte Überwachungstools sorgen unabhängig von Teamänderungen für einen zuverlässigen und aktuellen Status.

Nur Überwachung des Blattzertifikats

Das Blattzertifikat kann vollkommen gültig sein, während ein abgelaufenes Zwischenzertifikat die Vertrauenskette unterbricht. Validieren Sie immer die gesamte Kette, einschließlich Zwischenzertifikaten und gegensignierten Zertifikaten.

Wildcard-Zertifikatsbereich wird ignoriert

Ein Wildcard-Zertifikat für *.example.com deckt weder example.com selbst noch mehrstufige Subdomains wie api.v2.example.com ab. Stellen Sie sicher, dass Ihre Wildcard-Abdeckung mit Ihrer tatsächlichen Domänenstruktur übereinstimmt.

Nicht-Webdienste vergessen

SSL-Zertifikate schützen mehr als nur Websites. E-Mail-Server (SMTP, IMAP), VPN-Endpunkte, API-Gateways, Datenbankverbindungen und IoT-Geräte verwenden alle Zertifikate, die überwacht werden müssen.

Anwendungsfälle

E-Commerce-Plattformen

Die Zahlungsabwicklung erfordert unterbrechungsfreies HTTPS. Zertifikatsfehler während des Bezahlvorgangs führen direkt zu Warenkorbabbrüchen und Umsatzeinbußen. Multi-Domain-Zertifikate, die Storefronts, Zahlungsgateways und API-Endpunkte abdecken, erfordern eine kontinuierliche Überwachung.

SaaS- und API-Anbieter

API-Konsumenten sind für den sicheren Datenaustausch auf gültige Zertifikate angewiesen. Ein abgelaufenes Zertifikat unterbricht alle Client-Integrationen gleichzeitig, was zu einer Flut von Support-Tickets und potenziellen SLA-Verstößen führt.

Finanzdienstleistungen und Gesundheitswesen

Die Einhaltung gesetzlicher Vorschriften erfordert verschlüsselte Verbindungen. Die Zertifikatsüberwachung liefert den Prüfpfad, der die kontinuierliche Einhaltung der Verschlüsselungsanforderungen von PCI DSS, HIPAA und SOC 2 nachweist.

Multi-Domain-Organisationen

Unternehmen, die Dutzende oder Hunderte von Domänen verwalten, benötigen eine zentralisierte Zertifikatstransparenz. Die Überwachung aggregiert den Zertifikatsstatus im gesamten Portfolio und beseitigt so blinde Flecken bei vergessenen oder geerbten Domänen.

Wie UpScanX die SSL-Überwachung handhabt

UpScanX überwacht kontinuierlich SSL-Zertifikate in allen Ihren Domänen, prüft Ablaufdaten, validiert Zertifikatsketten, verifiziert die SAN-Abdeckung und testet die Protokollstärke. Die Plattform sendet abgestufte Benachrichtigungen 30, 14, 7 und 1 Tag vor Ablauf per E-Mail, SMS, Slack und Webhooks.

Die multiperspektivische Überwachung testet Zertifikate von mehr als 15 globalen Standorten und erkennt CDN-Edge-Probleme und regionale Zertifikatskonflikte. Das Dashboard bietet eine einheitliche Ansicht des Status, des Ausstellers, des Ablaufdatums und des Kettenzustands jedes Zertifikats. In Kombination mit Betriebszeit- und Domänenüberwachung stellt UpScanX sicher, dass Ihre HTTPS-Infrastruktur sicher, konform und für jeden Besucher vertrauenswürdig bleibt.

Checkliste zur Überwachung von SSL-Zertifikaten

Wenn Sie einen praktischen Ausgangspunkt wünschen, beginnen Sie mit fünf Kontrollen: Führen Sie einen vollständigen Zertifikatsbestand, benachrichtigen Sie rechtzeitig vor Ablauf, validieren Sie die gesamte Kette, bestätigen Sie die SAN-Abdeckung nach jeder Erneuerung und testen Sie aus mehreren Regionen. Diese fünf Prüfungen verhindern die meisten zertifikatsbezogenen Vorfälle, die Teams in der Produktion sehen.

Fügen Sie für ausgereiftere Umgebungen die Überwachung der Zertifikatstransparenz, OCSP-Stapling-Prüfungen, richtlinienbasierte Ausstellerkontrollen und Bereitstellungsüberprüfung für Lastausgleichsfunktionen, CDNs und Staging-Umgebungen hinzu. Die SSL-Überwachung funktioniert am besten, wenn sie als fortlaufender betrieblicher Prozess und nicht als jährliche Erinnerung an die Verlängerung behandelt wird.

Dies gilt insbesondere für Teams, die viele Subdomains, mehrere Cloud-Anbieter oder häufige Release-Zyklen verwalten. Je verteilter Ihre Edge-Infrastruktur wird, desto wertvoller wird die kontinuierliche SSL-Transparenz.

Schützen Sie Ihre Zertifikate mit UpScanX – beginnen Sie noch heute mit der kostenlosen Überwachung.